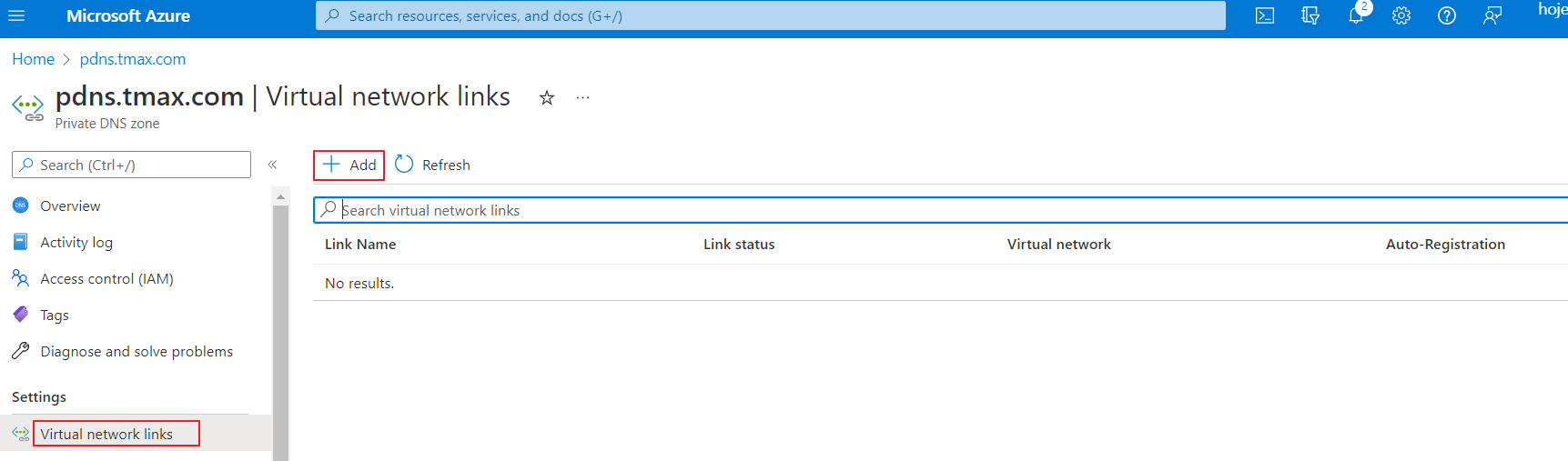

기본적으로 vNet 안에 private dns가 있기 때문에, vNet A에서 vNet B의 private dns 주소를 호출하면 vNet A의 dns 서버는 그 주소를 모르기 때문에, 통신이 안된다.

그걸 연결해주는 역할을 Private DNS zone이 해준다.

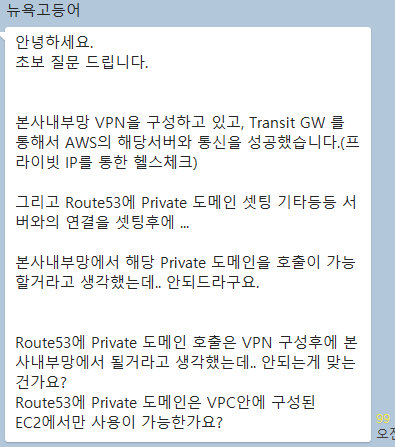

aws에도 비슷한 일이 있는 것 같다.

https://aws.amazon.com/ko/premiumsupport/knowledge-center/route53-resolve-with-inbound-endpoint/

인바운드 엔드포인트를 사용하여 원격 네트워크에서 프라이빗 호스팅 영역의 레코드 확인

Amazon VPC(Amazon Virtual Private Cloud)로 생성된 VPC는 Route 53 Resolver로부터 자동 DNS 확인을 수신합니다. VPC의 Amazon EC2(Amazon Elastic Compute Cloud) 인스턴스는 VPC CIDR IPv4 네트워크 범위의 베이스에 2를 더한 예

aws.amazon.com

스티븐님이 답변 주심. ㅎ 이건 route 53 resolver 사용해서 해결할 수 있는듯.

'CLOUD > Azure Cloud' 카테고리의 다른 글

| [Udemy] QLDB (0) | 2022.10.26 |

|---|---|

| Azure Functions tutorial 할 때 주의점 (실행이 안된다면!) (0) | 2022.08.03 |

| Automation Account & Runbook & Schedules 사용법 (0) | 2022.08.02 |

| hub & spoke network with vNet peering and UDR (0) | 2022.07.25 |

| 읽기 캐시와 쓰기 캐시의 차이 (+디스크 캐시, 캐시 메모리, HDD/SSD의 순차/랜덤엑세스 차이+개발자를위한SSD) (1) | 2022.07.21 |

최근댓글